一.安装证书前准备

(1)安装证书前请一定要备份好您需要修改的服务器配置文件;

(2)需要用到的证书文件:1_root_bundle.crt、 2_domainname.trustauth.cn.key;

注:这三个证书文件都在文件夹for Nginx.zip中,1_root_bundle.crt是根证书链(公钥),2_ trustauth.cn.key为私钥。(其中:证书公钥、私钥文件一般以您的域名命名;证书后缀名crt和cer的性质是一样的)。

二.Nginx安装证书(若您的服务器已有Nginx环境,请跳过第1、2步骤)

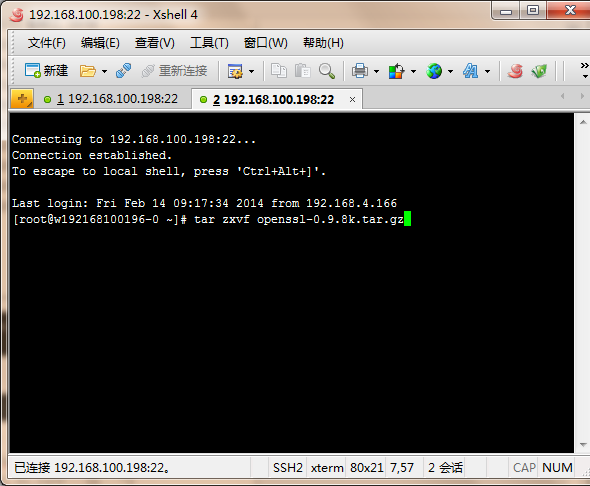

1.安装openssl

(1) 解压openssl:tar zxvf openssl-0.9.8k.tar.gz

(2) 进入openssl目录:cd openssl-0.9.8k

(3) 配置openssl:./config shared zlib make make test make install mv /usr/bin/openssl /usr/bin/openssl.save mv /usr/include/openssl /usr/include/openssl.save mv /usr/lib/libssl.so /libssl.so.save ln -s /usr/local/ssl/bin/openssl /usr/bin/openssl ln -s /usr/local/ssl/include/openssl /usr/include/openssl ln -sv /usr/local/ssl/lib/libssl.so.0.9.8 /usr/lib/libssl.so

2.安装Nginx

(1)解压Nginx:tar zxvf nginx-1.4.0.tar.gz

(2)进入目录:cd nginx-1.4.0

(3)配置nginx,例:

nginx路径是:/usr/local/nginx

openssl目录是:/usr/local/openssl-0.9.8k

pcre目录是:/usr/local/pcre-8.31/

命令为:

./configure –prefix=/usr/local/nginx –with-http_stub_status_module –with-openssl=/usr/local/openssl-0.9.8k –with-http_ssl_module –with-pcre=/usr/local/pcre-8.31/

3.配置SSL证书

(1)打开Nginx安装目录下conf目录中的nginx.conf文件

找到:

# HTTPS server

#

#server {

# listen 443;

# server_name trustauth.cn;

# ssl on;

# ssl_certificate cert.pem;

# ssl_certificate_key cert.key;

# ssl_session_timeout 5m;

# ssl_protocols SSLv2 SSLv3 TLSv1;

# ssl_ciphers ALL:!ADH:!EXPORT56:RC4+RSA:+HIGH:+MEDIUM:+LOW:+SSLv2:+EXP;

# ssl_prefer_server_ciphers on;

# location / {

# root html;

# index index.html index.htm;

# }

#}

将其修改为 :

server {

listen 443;

server_name trustauth.cn;

ssl on;

ssl_certificate 1_root_bundle.crt; (证书公钥)

ssl_certificate_key 2_ trustauth.cn.key; (证书私钥)

ssl_session_timeout 5m;

ssl_protocols SSLv3 TLSv1;

ssl_ciphers HIGH:!ADH:!EXPORT56:RC4+RSA:+MEDIUM;

ssl_prefer_server_ciphers on;

location / {

root html;

index index.html index.htm;

}

}

注:配置完成后的网站路径及默认页等配置请与80端口保持一致。

4.本地测试访问

如果本地测试,请做本地解析访问:打开 系统盘:\Windows\System32\Drivers\etc\hosts 文件,用文本编辑器修改,把证书绑定的域名解析到本地ip。

5.完成配置后的效果

注:部署完毕后若网站无法通过https正常访问,可确认服务器443端口是否开启或被网站卫士等加速工具拦截。

(1)开启方法:防火墙设置-例外端口-添加443端口(TCP)。

(2)若被安全或加速工具拦截,可以在拦截记录中将443添加至信任列表。

重启后,重新通过https访问。

三、 SSL证书的备份

请保存好收到的证书压缩包文件及密码,以防丢失。

GDCA致力于网络信息安全,已通过WebTrust 的国际认证,是全球可信任的证书签发机构。GDCA专业技术团队将根据用户具体情况为其提供最优的产品选择建议,并针对不同的应用或服务器要求提供专业对应的HTTPS解决方案。

GDCA一直以“构建网络信任体系,服务现代数字生活”的宗旨,致力于提供全球化的数字证书认证服务。其自主品牌——信鉴易 TrustAUTH SSL证书:包括 OVSSL、EVSSL、代码签名证书等。为涉足互联网的企业打造更安全的生态环境,建立更具公信力的企业网站形象。

领取优惠

领取优惠

提交成功!

提交成功!