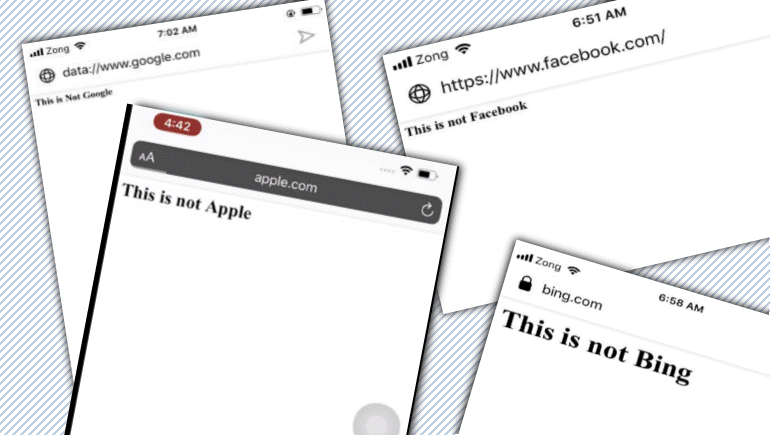

地址栏欺骗使得攻击者能够将恶意网站的URL从原始URL更改为代表合法网站的URL,例如trustauth.cn、bing.com、facebook.com或apple.com。

在PC设备上,地址栏具有各种功能,可在访问潜在不安全的网站时提醒用户。通常,这些功能通过地址栏最左侧的安全锁进行展示。通过单击该安全锁,用户可以查看网站的有效SSL证书。

然而,移动设备因为缺乏屏幕空间,我们在使用时很难找到安全标志,限制了查询SSL证书的能力。由于大多数的用户不知道在移动Web浏览器上任何进行网站验证,所以不法分子可以自由地插入带有欺骗性URL地址的伪造恶意页面。

在Baloch的概念证明报告中,他明确指出,像Google这样的网络浏览应用程序明确指出,地址栏是现代浏览器中唯一可靠的安全指标。现在,地址栏出现了Baloch在报告中所说的那种欺骗手段,因此必须更详细地考虑移动端浏览器的安全功能。

Baloch在今年早些时候发现该漏洞后,Rapid7的Tod Beardsley于2020年8月10日与相关供应商联系。Beardsley随后协调了将负责任的公开披露,并将其发布在Rapid7网站上。

Baloch的报告显示,通过使用JavaScript编写的代码,他能够操纵网页加载时间并阻止页面刷新,并且弹出窗口似乎来自任意网站,或者在浏览器窗口中呈现错误地似乎来自任意网站的内容。当设置间隔功能每两毫秒重新加载一次网页时,用户将无法识别从原始URL到欺骗URL的重定向。

在某些移动网络浏览应用程序(例如Safari)中,此漏洞更为突出,因为URL默认情况下不显示端口号,并且仅在通过光标设置焦点时才会显示。

Baloch在描述此漏洞时说:“设想一种情况,您正在浏览您输入的任何一个官方域名,并且地址栏也正确显示其官方域名地址,但是内容却是由攻击者控制的。”“对于普通用户来说,绝对没有办法知道该域是否合法。这就是浏览器中利用地址栏欺骗漏洞的方式。”

由于CVE已公开给各自的Web浏览软件开发人员,不过收到有关补救的答复却有所不同。正如预期的那样,Apple和Opera迅速响应,并在8月记录了初始查询的票证,并建立了对该漏洞的修补程序或预期的修补程序。

但是,较为小型的浏览器厂商无法解决该错误,有些甚至没有理会研究人员。尽管这些浏览器不像Apple和Opera那么流行,但就其用户群体的规模和范围方面来说都不能忽略这一漏洞的威胁。

UC浏览器主要在中国,印度和印度尼西亚的安卓设备上使用,目前在Google Play上已经累计超过5亿用户下载。尽管Yandex、Bolt和RITS的用户数量明显减少,但它们还是在某些国家或地区或出于数据安全的考虑而被指定使用。Baloch在报告中指出,一些较小的供应商甚至没有提供专用的电子邮件地址来报告安全漏洞。

建议使用受影响的Web浏览器的用户注意Rapid7发布的报告中列出的软件以及开发人员已采取的纠正此漏洞的步骤。用户应检查其软件版本以确保它是最新版本。如果使用的版本与列出的版本相同或更早,则用户应立即寻求手动或自动更新。

如果由于某种原因无法提供软件更新,或者列出的开发人员未提供预期的修复日期,则用户应该在打开来自未知来源的文本或电子邮件发送的链接时保持警惕。如果用户在使用易受攻击的浏览器时遇到任何不必要的弹出窗口,则应忽略这些弹出窗口并卸载该应用程序。

领取优惠

领取优惠

提交成功!

提交成功!