网络安全环境中令人眼花缭乱的变革速度,使得IT从业者很难把握一些新兴的威胁以及处理这些威胁的最佳做法。

行业调查、供应商报告以及行业研究可以为IT从业者提供其所在行业的安全状态、重要技术趋势以及最佳实践等方面的有用信息。但是由于安全范畴涉猎甚广,相关报告的数量以及其中涉及的数据量都十分庞大复杂。

为了帮助安全专家准确有效地掌握有用信息,不遗漏任何重点,我们梳理了大量报告,提取了一些重点内容合成最新统计集锦,其中包括数据泄漏、新兴威胁、软件漏洞、合规性、网络安全技能以及其他几个关键安全问题的相关统计结果:

1 数据泄漏

811:2016年公布披露的违规行为总数

【2015年公开披露的违规行为及泄漏数据记录】

【2016年公开披露的违规行为及泄漏数据记录】

2016年公开披露的违规行为总数比2015年多出278起。尽管如此,在2016年这811起违规行为中泄漏的数据总数刚刚超过1100万条,远远低于2015年暴露的1.6亿条数据的记录。2015年大型的数据泄漏案件包括美国人事管理局(400万)数据泄漏、Anthem((8000万))和Premera(数百万)医疗保险公司数据泄漏事件等。

数据来源:《数据违规年表》

397: 2016年外部第三方或恶意软件攻击造成的违规行为总数

【2016年与攻击有关的(包括外部第三方和恶意软件)违规行为总数】

2016年,与攻击有关的(外部第三方和恶意软件攻击)违规行为总数已经超过了合法访问系统的内部人员(12起)和无意泄密(231起)所造成的违规行为数量。

【2016年内部人员造成的数据泄漏事件总数及泄漏数据量】

【2016年无意泄密造成的数据泄漏事件总数及泄漏数据量】

而在2017年1月1日-2017年5月15日期间,共发生了93起数据泄漏事件,其原因主要是由于纸质文件的物理损坏或丢失、被盗或是笔记本电脑或其他移动设备错放所导致。

63%:Verizon 调查发现2016年数据泄露事件中使用弱的、默认的或被盗密码的比例

Verizon报告指出63%的数据泄露事故涉及使用低强度、默认的密码或密码被盗的情况。其中,41%的数据泄露事故涉及登录凭证被盗,13%利用默认或暴力破解的凭证;这些总量超过63%,因为单个数据泄露事故可能涉及多个攻击方式。

很多企业知道最好使用多因素身份验证以及更改默认密码,但总是未能做到。

数据来源:《Verizon 2017 数据泄露调查报告》

376:2016年医疗卫生行业公开披露的违规行为数量

【2016年各行业数据泄露情况,第5行为医疗卫生行业】

2016年,医疗保健行业泄漏的数据总量(超过1594万条)比其他任何行业(商业行业的违规行为总量虽是最多为495,但其数据泄漏总量却远低于医疗保健行业,只有567万条左右)都要多得多,比例高达43.6%。2016年数据泄漏报告中违规行为和数据泄漏总量最少的部门为银行/信贷/金融行业,只有52例违规行为,7万多条数据泄漏。

数据来源:《2016年数据泄露报告》

81%:高度关注那些尚未得到解决的违规行为的CISO比例

《全球CISO研究报告》调查发现,超过80%(约300多个)的首席信息安全官对其组织检测到且尚未解决的违规行为表示高度关注。尽管有这样的担忧,但仍有56%的CISO认为他们的公司能够“有效地”阻止安全漏洞,另有19%的受访企业表示他们能够“非常有效地”阻止安全漏洞。

【81%的CISO高度关注尚未解决的违规行为;78%的CISO对自己能否在第一时间检测出安全漏洞的能力表示担忧】

数据来源:《全球CISO研究报告》

2 攻击类型和动机

247:Verizon去年调查到的以“网络间谍”为主要动机的泄漏事件数量

这些事件中共有155起造成了实际的数据泄漏情况。除了公共部门组织外,制造业公司是2016年网络间谍活动的主要目标,共发生了108起数据窃取事件。

数据来源:《Verizon 2017数据泄露调查报告》

517:Akamai调查得出的2016年Q4 DDoS攻击峰值规模

【2016年Q4DDoS攻击峰值强度高达517Gbps】

Akamai发布的《2016年第四季度互联网发展状况安全报告》指出,2016年第四季度最大型的DDoS攻击来自Spike,峰值强度高达517Gbps。而2016年第四季度出现了12次峰值强度超过100Gbps的大型攻击,其中7次是由Mirai直接导致的。此外,2016年第4季度的峰值强度超过100Gbps的攻击比2015年第4季度增加了140%。

数据来源:《2016年第四季度互联网发展状况安全报告》

70%:2016年第4季度DDoS攻击中超过300Gbps攻击流量的比例

在许多攻击事件中,威胁行为者使用不安全的物联网(IoT)设备来生成攻击流量。2016年第4季度中最大的DDoS攻击来自Spike物联网僵尸网络。

38%:普华永道调查报告中遭遇网络钓鱼诈骗的受访者比例

普华永道的调查报告显示,旨在窃取个人和财务信息的网络钓鱼诈骗正在呈上升趋势,其中有38%的受访者表示都曾有过网络钓鱼诈骗的经历。这种趋势表明网络犯罪分子并不依赖复杂的工具来执行工具,相反地,他们开始越来越多地尝试使用合法的管理员工具来获取访问权限。

数据来源:《普华永道2017年全球信息安全状况调查》

74%:2017年认为易受到内部威胁的组织比例

2017年,74%的企业认为自身易受到内部威胁影响,这一比例比去年提高了7%。尽管有42%的受访企业认为他们有适当的控制措施来防止内部人员的攻击,但只有3%的企业认为自身并不会受到内部人员的威胁。

数据来源:《内部攻击行业调查报告》

3 勒索软件

4000: 自2016年1月1日起每日勒索软件的平均攻击次数

勒索软件的目的不是窃取数据,而是让你无法访问数据,直到你满足入侵者的要求(通常以大额付款的形式)。不幸的是,勒索软件攻击已经变得司空见惯了。美国国土安全部表示“自2016年1月1日以来,平均每天发生4000多次勒索病毒攻击”。而这一数据与2015年平均每日1000次的攻击次数相比,增长了400%。

数据来源:《如何保护你的网络免受勒索软件攻击》

30%:RSA 2017调查中遭遇勒索软件攻击的受访企业比例

在超过一半的事件中,受害组织能够在不到8小时的时间内恢复其系统服务。20%的受访者表示,在遭遇勒索软件攻击2-3天内,员工才能恢复系统的访问权,而在一天内恢复系统访问的受访企业占据17%;超过8小时的占据11%。

数据来源:《Imperva勒索软件研究报告》

79%:遭遇勒索软件攻击后不愿支付赎金的商业受害者比例

只有21%的受访企业表示愿意支付赎金来重新获得对其系统和数据的访问权,避免宕机损失的商业成本。对名誉的不利影响以及销售损失是企业在遭遇勒索软件攻击后需要考虑的重要问题。

4 CEO和安全支出观点

64%:认为安全性是未来几年企业竞争软实力的CEO比例

调查发现,首席执行官们尤为关注由数据泄漏和其他IT相关的安全事件为企业带来的不利影响,尤其是公众对企业的信任。

数据来源:《普华永道第20届全球CEO调查报告》

1016亿美元:到2020年企业将在安全相关的硬件、软件和服务上的支出预算

IDC数据显示,到2020年,全球企业用在网络安全软硬件和服务上的资金将达到创纪录的1016亿美元。这一数字比今年的737亿美元高出了38%。 研究人员认为,恐惧是各家企业加大网络安全投资的主要动力,它们可不想像雅虎那样被黑客玩弄于鼓掌之上。

数据来源:《IDC全球半年度安全支出指南》

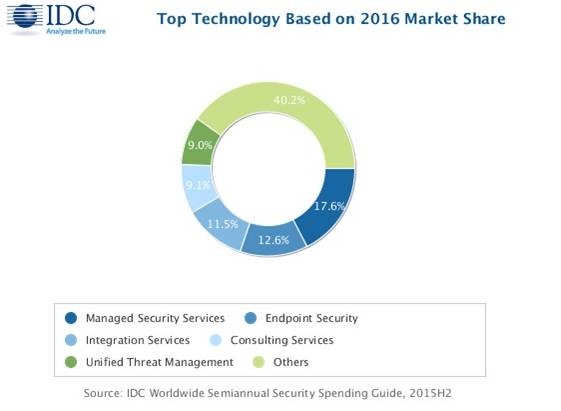

45%:2016年,企业用于安全相关服务方面的支出占总体安全预算比例

安全软件是第二大支出领域,其中身份和访问管理工具、端点安全软件以及漏洞管理产品占据该类别75%的支出。去年,安全硬件产品的销售额约为140亿美元。

5.6%:企业花费在IT安全和风险管理方面的预算占据整体IT预算的比例

Gartner近期发布的IT关键指标数据显示,各企业机构在IT安全与风险管理方面的支出平均占到IT总预算的5.6%。但分析师指出,IT安全支出占IT预算的比例介于约1%至13%之间,并可能在衡量项目成功与否时充当了一种误导性指标。

客户往往希望知道自己在信息安全方面的支出是否与其所在行业、地区内的其他公司以及同等规模的公司不相下上,以此评估是否应对安全性及相关项目实施尽职调查。

然而,有关行业平均值的笼统对比并不会对您的具体安全状态有多大帮助。您的支出可能与同行处于同一水平,但您的投资方向可能有误,因而存在极大隐患。又或者,您的支出可能使用得当,但风险偏好仍与您的同行有所不同。

Gartner认为,2020年之前,大部分企业机构将继续误将IT安全支出的均值作为评估安全态势的一种指标。

数据来源:《Gartner 真实的信息安全预算报告》

5 网络安全技能

1/4:由于技能缺失而导致出现6个月甚至更长的风险期的企业比例

根据国际信息系统审计协会(ISACA)Cybersecurity Nexus(CSX)所开展的新网络安全劳动力调查显示,仅有59%的受调机构表示,机构的每个网络安全职位至少收到五名申请者的申请,收到20个及以上申请的机构仅占13%。

调查显示,与之形成对比的是,大多数公司的空缺职位都拥有60至250名的申请者。ISACA 2017网络安全现状(State of Cyber Security 2017)报告显示,37%的受访者表示,拥有保障公司网络安全相关资质的候选人的比例不到四分之一,而这一事实也让这一问题更加复杂。

超过四分之一的公司表示,填补重要网络安全和信息安全职务空缺需要6个月或更长的时间。在欧洲,几乎有三分之一的网络安全职位仍处于空缺当中。

数据来源:《2017年网络安全状况报告》

52%:认为实操经验是最重要的网络安全技能的受访者比例

在不断深化的技能危机中,25%的组织认为网络安全工作候选人缺乏技术技能;而45%的受访组织认为网络安全职位申请人不了解业务需求;近70%的受访企业认为安全认证证书比正式的网络安全学位更有用。

6 欧盟《一般数据保护法案》(GDPR)

47%:在欧盟GDPR实施之前担心不能满足其要求的全球组织比例

【如果不符合GDPR条例要求,您最担心企业将面临什么样的后果?】

2017年,Veritas面向欧洲、美国和亚太地区的超过900名高级业务决策者开展了一项关于应对GDPR的情况调研。结果表明,47%的受访者不确定其能够在2018年5月25日GDPR实施前满足相关合规性要求。根据新条例规定,如果企业无法满足合规要求,则会面临高达2,100万美元或4%年收益的罚款,以金额较高为准。

21%的受访者非常担心潜在的裁员风险,这是由于企业一旦因不符合GDPR条例而招致巨额经济罚款,大幅度裁员将会在所难免。

数据来源:《2017年Veritas GDPR报告》

42%:对GDPR最关心的问题是“不知道要保存哪些数据”的受访者比例

Veritas的调研还表明,很多企业似乎并不了解自身所拥有的数据、数据的存储位置以及数据与业务的关系,而这正是开启满足GDPR合规之旅中非常关键的第一步。调研结果显示,由于缺乏满足条例要求所需的技术,许多企业面临如何解决这些挑战的困境。

32%的受访者担心企业现有的技术堆栈无法有效管理自身的数据,从而限制数据搜索、发现和审查的能力,而这三项能力是满足GDPR合规性的必备条件。

此外,39%的受访者认为,他们的企业无法准确识别和定位数据,而这又是另一项条例所强制要求的能力,这意味着,企业必须在30日内满足用户提出的删除个人数据,或提供数据副本的要求。

数据保留也是企业普遍担忧的难题之一。42%的企业承认,当前尚无任何有效机制能够根据数据价值来确定应该保留或删除的数据。根据GDPR规定,如果个人数据仍旧用于在收集时所告知用户的用途,那么企业可以继续保留个人数据,但在该使用用途结束时,企业必须立即删除个人数据。

48%:将自身品牌名誉作为数据保护法规最大顾虑的受访企业比例

调查显示,不到1/4的受访者担心自身是否能够通过有关数据保护要求的审核问题,而40%的受访者则表示担心合规失败后的处罚问题。

数据来源:《企业内部的数据治理》

7 中小企业的安全顾虑

61%:Verizon2016年调查中,中小企业(不到1000名员工)遭受数据泄漏比例

虽然大型的违规行为往往针对大型企业,但是研究表明,中小企业却占据数据泄漏总数的61%。

82%:表示其内部员工每周会花费20-60小时采购、实施和管理安全产品的受访企业比例

近75%的中型企业受访者表示,他们有3-5名全职员工负责管理公司的安全需求。平均而言,他们只是在网络安全上的支出就达到17.8万美元,占据IT安全支出总额的30%左右。

数据来源:《451研究调查报告》

8.9%:2016-2021年间,中型企业网络安全支出复合增长率

未来5年内(2016-2021年),中型企业的网络安全支出的增长速度将为总体安全支出的两倍。到2021年,拥有500-2500名员工的企业在网络安全产品和服务上的支出将达到约35亿美元,而在2016年这一数字仅为24亿美元。

8 开源安全

96%:包含开源组件的商业应用程序比例

针对数千个商业应用程序的开源审计结果表明,平均每一款商业应用程序至少包含147个独特的开源组件,而且三分之二的商业应用代码中已知是存在安全漏洞的。据悉,安全研究专家平均每一年都可以在开源软件中找出2000到4000个安全漏洞。

数据来源:《2017开源安全与风险分析报告》

4:商业软件项目中的漏洞平均存活年限

金融服务业组织使用的应用程序平均包含52个开源漏洞,而零售行业和电子商务行业应用程序中存在的高风险漏洞比例较高。

3623:2016年报告的独特开源组件漏洞总数

2016年,每天几乎都有10个开源漏洞遭到曝光,比2015年增加了10%。许多常用的开源组件中都被曝存在高风险漏洞,例如Spring Framework和Apache Commons Collections。

9 Android、macOS以及Windows漏洞

523:2016年Android系统漏洞总量

据CVE Details公布的最新报告显示,2016年报告存在安全漏洞最多的软件产品是Android系统,共计为523处,是2015年(仅为125个)的4倍有余,是2009年的100倍有余。

而在去年发现的523个安全漏洞中,有250个特权升级漏洞,104个可以激活DoS攻击。

数据来源:CVE详情

215:2016年Apple macOS X系统中漏洞数量

2016年,苹果MacOS X系统漏洞数量也达到了215个,但是这一数字明显低于2015年发现的444个安全漏洞的历史最高纪录。而今年(截至5月15日)已经在苹果系统中发现了142个安全漏洞,2017年可能又是macOS X系统“漏洞爆发年”。

数据来源:CVE详情

303:2015年发布以来,Microsoft Windows 10的漏洞总量

2017年(截至5月15日),Microsoft Windows 10操作系统中共发现了78个安全漏洞;2016年共发现172个安全漏洞;2015年共53个漏洞,共计303个安全漏洞。

数据来源:CVE详情

10 云安全

42%:在云中运行应用程序的受访组织比例

近一半(45%)的受访者表示,他们将来可能或极有可能将云服务运用到其安全业务中。这一趋势是企业对云服务整体的信心增长所驱动的,57%的受访者表示相信云是安全的。技术领域的企业对于云的信心最高,其次是教育部门。

数据来源:《云安全调查报告》

62.9%:认为公有云与本地数据中心一样安全或更安全的IT专业人士比例

24.6的受访者认为公有云比本地数据中心更为安全;38.3的受访者认为公有云与本地数据中心一样安全;另有37.1%的受访者认为公有云没有本地数据中心安全。

数据来源:《2017年自定义应用和IaaS趋势》

66.5%:认为云中的敏感数据是潜在威胁的受访者比例

云环境中其他自定义应用威胁包括第三方账户受损(56.9%)、将敏感数据下载到非企业设备中(40.1%)以及终端用户误操作(28.1%)。

464:企业部署定制化应用程序平均数量

根据该报告显示,企业平均部署了464个定制化企业应用程序,但IT安全部门仅知道其中的38.4%。

此外,报告还显示,目前在内部数据中心部署的定制企业应用程序中的20%以上将在未来12个月内迁移到公有云中。此外,根据该报告显示,随着公有云采用率的增加,部署在数据中心中的自定义应用程序数量(目前为60.9%)预计将在明年下降至46.2%。

11 DevSecOps

100:1:企业中软件开发人员和应用安全专业人员的平均比例

大约一半的软件开发者知道安全性很重要,但是由于缺乏时间和精力而无法充分地重视它们。54%的受访者将安全专家视为识别漏洞却不对其做任何事情的“nags(不断抱怨、指责的人)”。

数据来源:《2017年DecSecOps社区调查》

58%:在2292名调查者中,将安全视为DevOps敏捷性的抑制剂的受访者比例

这一比例会因为DevOps实践的成熟度不同而有所区别。在DevOps实践不怎么成熟的企业中,会有更多开发者将安全性视为一种抑制剂。相反,那些DevOps实践较为成熟的企业中,就会有更少的开发者将安全性视为抑制剂。这表明,这些企业已经找到了将安全性整合到开发过程中的方式。

47%:使用安全信息和事件管理(SIEM)工具的C级受访者比例

调查显示,约52%的受访者表示拥有入侵检测工具;51%使用主动监测&分析威胁情报;48%会进行漏洞评估。根据针对10,000位C级管理人员和IT主管的调查显示,2016年其他常见的威胁检测流程部署还包括威胁情报订阅服务(45%)以及渗透测试(44%)等。

12 物联网(IoT)

49%:将安全和隐私作为部署物联网环境时考虑的首要因素的百分比

正如安全性是云部署过程中需要重点关注的问题一样,在物联网部署中安全性同样至关重要。一般来说,大型企业受访者(46%)对连接设备的安全性重视程度高于中型企业(33%)和小型企业(31%)受访者。

数据来源:《CompTIA物联网发展状况和机会》

65%:将恶意黑客和攻击活动视为物联网安全最大威胁的企业比例

在所有受访企业中,有一半以上(52%)将设备漏洞视为物联网安全的最大威胁,51%的受访者将网络中未加密的数据视为主要的与物联网相关的威胁。

文章转载互联网

领取优惠

领取优惠

提交成功!

提交成功!